2026年4月7日、FBIや英国NCSCなど19か国の機関が共同で「Operation Masquerade」の実施を公表しました。これはロシア軍参謀本部情報総局(GRU)の部隊「APT28」が、TP-LinkやMikroTik製の家庭用ルーターを世界中で乗っ取り、Microsoft 365の認証情報を盗み出していたというスパイ作戦です。

TP-Linkルーターの利用者が真っ先に確認すべきことは、管理画面にあるDHCP設定のDNSサーバーのIPアドレスです。見覚えのない値に変わっていた場合、そのルーターはすでに侵害されています。

FrostArmada作戦:マルウェアを使わず120か国でDNSを書き換え

「FrostArmada」は、米Lumen Technologiesが命名した攻撃キャンペーンです。英国NCSCの調査により、実行部隊はGRU傘下の「APT28」であることが判明しています。

標的は各国の外務省や法執行機関が使うMicrosoft 365アカウントの認証情報です。この作戦の最大の特徴は、マルウェアを一切使用していない点にあります。攻撃者はルーターのDNS設定を1項目書き換えただけで、120か国以上、1万8000台を超えるルーター配下のネットワーク通信を傍受可能な状態にしていました。

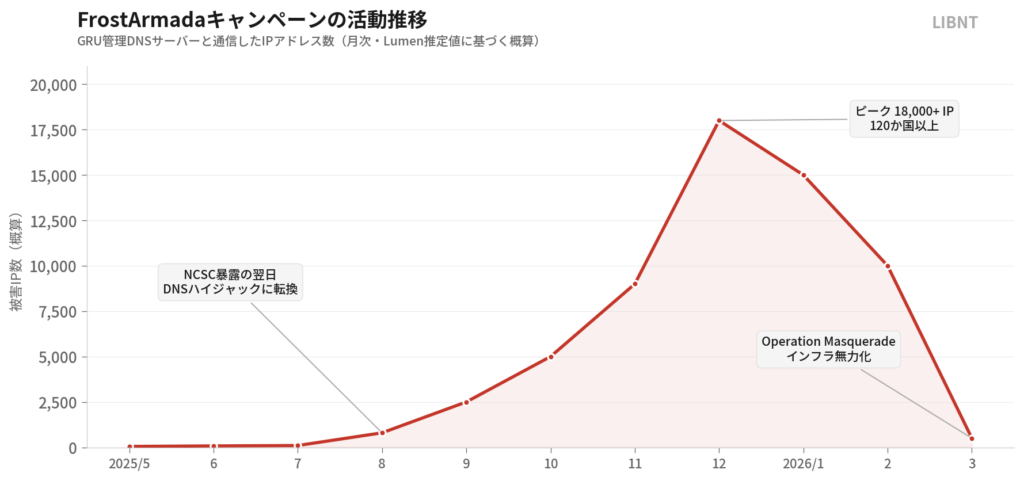

攻撃のタイムライン

| 2024年 | TP-Linkルーターの無差別スキャン・初期侵害を開始 |

| 2025年5月 | 最初のAitMノードが稼働。アフガニスタン政府機関を対象に限定運用 |

| 2025年8月5日 | 英NCSCが関連マルウェア「Authentic Antics」のレポートを公開 |

| 2025年8月6日 | レポート公開の翌日、APT28はDNSハイジャック手法へ大規模転換。世界規模で本格化 |

| 2025年9月 | CISAがCVE-2023-50224とCVE-2025-9377をKEV(既知の悪用脆弱性)カタログに追加 |

| 2025年12月 | ピーク到達。120か国以上の290,000超IPがGRU管理DNSサーバーと通信 |

| 2026年3月 | FBI・Lumen・Microsoftの協調作戦でGRUインフラを無力化 |

| 2026年3月23日 | FCCが外国製ルーターの新規輸入禁止を決定 |

| 2026年4月7日 | 「Operation Masquerade」として無力化作戦を公表 |

2025年8月5日にNCSCがAPT28の従来ツールを暴露した翌日、同部隊はDNSハイジャック手法へ即座に切り替え、大規模な展開を開始しています。手口が公開されてから次の手法へ移行するまでわずか1日しかかかっておらず、GRUの運用能力の高さがうかがえます。

APT28:20年活動するGRUのサイバー攻撃部隊

APT28は、ロシア連邦軍参謀本部情報総局(GRU)に直属するサイバー攻撃部隊です。少なくとも2004年から活動を続けており、金銭目的のサイバー犯罪グループとは根本的に性質が異なります。その任務はロシアの国家戦略に直結しており、これまでに複数のメンバーが米司法省から起訴されています。

| 帰属元 | 追跡名 |

|---|---|

| 米国政府(一般) | APT28 |

| Microsoft | Forest Blizzard(旧称 STRONTIUM) |

| CrowdStrike | Fancy Bear |

| ESET | Sednit |

| Secureworks | Iron Twilight |

| Trend Micro | Pawn Storm |

過去の実績として、2016年の米大統領選への介入や、2015年のドイツ連邦議会へのサイバー攻撃などが挙げられます。今回の家庭用ルーターの乗っ取りも、こうしたGRUによるサイバー作戦の一環として位置づけられています。

DNSハイジャックとAitM攻撃の連鎖

FrostArmadaは、マルウェアを使わずにスパイ活動を成立させる精巧な仕組みを持っています。

ステップ1:ルーターへの侵入

APT28は検索エンジンを使い、管理画面がインターネットに公開されているTP-Linkルーターを大規模にスキャンしました。侵入には以下の2つの脆弱性が連鎖的に使われています。

| CVE番号 | 深刻度 | 内容 |

|---|---|---|

| CVE-2023-50224 | 6.5(Medium) | TL-WR841NのHTTPデーモンにある認証バイパス。認証なしで管理者パスワードを平文で取得可能 |

| CVE-2025-9377 | 8.6(High) | Parental Control(保護者制限)ページのOSコマンドインジェクション。リモートコード実行が可能 |

まずCVE-2023-50224を悪用し、認証なしのHTTPリクエストだけでルーターの管理者パスワードを取得します。次にそのパスワードで管理画面にログインし、CVE-2025-9377を使ってOSコマンドを注入してリモートコード実行を確立します。

WAN側から管理画面にアクセスできる状態であれば、誰でもインターネット越しに乗っ取られます。

ステップ2:DNS設定の改ざん

リモートコード実行を確立した攻撃者は、DHCPサーバー設定のプライマリDNSサーバーをGRU管理の悪意あるIPアドレスに変更します。

セカンダリDNSを正規のまま残すことで、通常のウェブブラウジングやメールは正常に動作し続け、ユーザーに異常を気づかせないよう偽装しています。この設定はルーター配下の全端末に自動反映されるため、個々の端末を操作することなくネットワーク全体の通信をコントロールできる仕組みです。

ステップ3:選択的なDNSリダイレクト

GRU管理のDNSサーバーは、すべての通信を横取りするわけではありません。GoogleやAmazonなどの大半の通信には正規のIPアドレスを返し、Microsoftの認証関連ドメインに限って中間者(AitM)ノードのIPアドレスを返します。

| 標的ドメイン | 用途 |

|---|---|

| autodiscover-s.outlook.com | Outlook自動構成 |

| imap-mail.outlook.com | OutlookのIMAP接続 |

| outlook.live.com | Outlook Web版 |

| outlook.office.com | Office 365 Outlook |

| outlook.office365.com | Office 365ポータル |

ステップ4:中間者攻撃(AitM)で認証情報を横取り

被害者がOutlookにアクセスすると、通信はまずAitMノードへ向かいます。AitMノードは正規サーバーと通信を中継しながら、メールアドレス、パスワード、およびMFA(多要素認証)通過後に発行されるOAuthセッショントークンをすべて傍受します。

この攻撃に対して、Google Authenticatorなどのワンタイムパスワード(TOTP)ベースのMFAは無力です。ユーザーが入力したパスコードをAitMノードがそのまま中継し、発行されたトークンをコピーするため、ユーザーは正常にログインできたと認識したまま認証情報を奪われます。

これを完全に防げるのは、クライアントとサーバーが直接暗号的に認証するFIDO2ハードウェアキー(YubiKeyなど)やパスキーのみです。

なお、AitMノードは正規の証明書を持たないため、ブラウザには「この接続は安全ではありません」という証明書警告が必ず表示されます。この警告を無視して進んだユーザーだけが被害を受ける構造になっています。

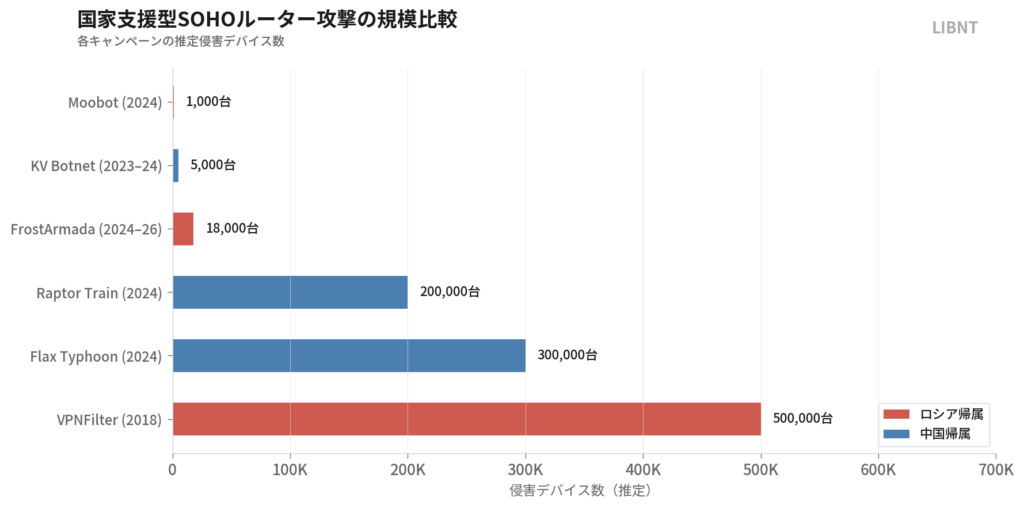

被害規模と標的ルーター

2025年12月のピーク時には、120か国以上から29万件を超えるIPアドレスがGRU管理のDNSサーバーと通信していました。Microsoftの独自集計では、200以上の組織と5000台以上の消費者向けデバイスへの実害が確認されています。

標的はWi-Fi 4世代の旧モデルが中心

NCSCのアドバイザリに記載された対象モデルは以下の23機種です。

| カテゴリ | 対象モデル |

|---|---|

| WR840/841/842/845系 | TL-WR840N、TL-WR841N、TL-WR841N/WR841ND、TL-WR841HP、TL-WR842N、TL-WR842ND、TL-WR845N |

| WR940/945系 | TL-WR941ND、TL-WR945N |

| WR740/749系 | TL-WR740N、TL-WR740N/WR741ND、TL-WR749N |

| WR1043/1045系 | TL-WR1043ND、TL-WR1045ND |

| WDR系(デュアルバンド) | TL-WDR3500、TL-WDR3600、TL-WDR4300 |

| Archer系 | Archer C5、Archer C7(EU版 V2) |

| MR系(4G/LTE) | TL-MR3420、TL-MR6400 |

| AP(アクセスポイント) | TL-WA801ND、TL-WA901ND |

対象の大半はWi-Fi 4世代の旧モデルです。世界的に普及したTL-WR841Nも含まれますが、すでにサポート終了(EoL)品であり、セキュリティパッチの提供保証はありません。

現行世代のWi-Fi 6/6E/7対応モデルは現時点のリストには含まれていませんが、NCSCはリストが完全ではない可能性を示唆しています。

TP-Linkが狙われた構造的要因

今回の攻撃はロシアのAPT28によるものであり、中国政府のバックドア等とは関係がありません。APT28がTP-Linkを選んだ背景には、以下の構造的な要因があります。

- 市場シェアの高さ:米国家庭用ルーター市場の約65%を占め、1つの脆弱性で最大のターゲット層にリーチできるため。

- 廉価モデルの長期残存:数千円のルーターはファームウェア更新の意識が低く、EoL後も放置されやすいため。

- 管理画面の公開設定:WAN側からのリモート管理が有効になっている機器が多いため。

米政府の調査でも、TP-Link製品固有の脆弱性が他メーカーより多いというデータは確認されていません。安価でシェアが大きく、長期間放置されやすいという条件が揃えば、どのメーカーでも起こりうる問題です。

FCCの輸入禁止決定とサプライチェーンリスク

2026年3月23日、FCCは外国製ルーターの新規輸入および販売を禁止する決定を下しました。既存のルーターは引き続き使用可能で、ソフトウェアアップデートも2027年3月まで許可されています。

FCCはこの決定の根拠として、「中国製ルーターのサプライチェーンリスク」と「脆弱性を踏み台にするFrostArmadaのようなリスク」を複合的な国家安全保障上の課題として挙げています。この枠組みはTP-Linkに留まらず、海外製造の全メーカーに影響を及ぼす可能性があります。

被害を防ぐための対策

ルーターのDHCP DNS設定を確認する

ルーターの管理画面にアクセスし、DHCP設定のプライマリ・セカンダリDNSサーバーのIPアドレスを確認してください。ISPから指定されたアドレスや、Cloudflare(1.1.1.1)、Google(8.8.8.8)、Quad9(9.9.9.9)といった見覚えのないIPが設定されていた場合、すでにルーターが侵害されています。

WAN側リモート管理を無効化する

管理画面の「リモート管理」または「WAN側からのアクセス」を無効に設定し、CVE-2023-50224の主要な攻撃経路を遮断してください。

FIDO2への移行と条件付きアクセスポリシー

企業や組織においては、フィッシング耐性MFAへの移行が急務です。AitM攻撃でバイパスされてしまうTOTPアプリから、FIDO2ハードウェアキーやパスキーへの切り替えが必要です。また、通常とは異なる地理的ロケーションやVPSプロバイダーのIPレンジからの認証をブロックすることで、窃取されたOAuthトークンの使用を検知しやすくなります。

EoL機器の即時交換

NCSCリストに含まれる23モデルはサポートが終了しており、パッチ提供の保証がありません。自動ファームウェア更新に対応し、WAN側管理インターフェースがデフォルトで無効になっている現行モデルへの買い替えを推奨します。

Operation MasqueradeによってGRUのインフラは無力化されましたが、脆弱なルーターがインターネット上に残っている限り攻撃面は消滅しません。APT28は手口が暴露された直後に新たな手法へ移行した実績があり、FrostArmadaの次のキャンペーンがすでに準備されている可能性も十分にあります。

参考資料

UK NCSC, “APT28 exploit routers to enable DNS hijacking operations,” 7 Apr. 2026. ncsc.gov.uk /

US DOJ, “Justice Department Conducts Court-Authorized Disruption…,” 7 Apr. 2026. justice.gov /

FBI IC3, “Russian GRU Exploiting Vulnerable Routers,” 7 Apr. 2026. ic3.gov /

Lumen Black Lotus Labs, “FrostArmada: All thriller, no (malware) filler,” 6 Apr. 2026. /

FCC, “FCC Updates Covered List to Include Foreign-Made Consumer Routers,” 23 Mar. 2026. fcc.gov